Cybersécurité dark web : les meilleures méthodes gratuites

Voici les meilleures méthodes gratuites pour détecter les fuites de vos données confidentielles sur le Dark Web.

Après la révélation du piratage de l’opérateur Free, il est devenu de plus en plus important de surveiller ses données qui circulent sur le web. Dans notre société numérique, la cybersécurité est devenue une préoccupation essentielle pour les internautes soucieux de protéger leurs informations personnelles. Ces données — qu’il s’agisse d’une simple adresse e-mail, d’un relevé bancaire, d’une copie de carte d’identité ou d’un mot de passe — sont précieuses, mais constituent également une cible de choix pour les cybercriminels. Une fois revendues sur le Dark Web, elles peuvent être exploitées et utilisées à des fins frauduleuses par des individus malveillants. La sophistication croissante des cyberattaques et la multiplication des techniques de piratage font que la protection de ces données est plus cruciale que jamais.

Comment savoir si vos informations ont été compromises ? Quels outils et méthodes pouvez-vous utiliser pour surveiller le Dark Web et détecter d’éventuelles fuites de données personnelles ? Voici nos meilleurs conseils pour vous aider à surveiller efficacement vos informations et prévenir tout usage malveillant.

Cybersécurité dark web : surveiller gratuitement le Dark Web avec Google

Google propose une fonctionnalité qui permet de surveiller les éventuelles fuites de vos données personnelles sur le Dark Web. Pour y accéder, connectez-vous à votre compte Google, puis allez dans l’onglet « Sécurité » et cliquez sur « Rapport sur le Dark Web ». Ce rapport vous permet d’ajouter plusieurs adresses e-mail — y compris celles provenant de fournisseurs tiers à Gmail — ainsi que de suivre des numéros de téléphone et des adresses postales. Pour des raisons de sécurité, chaque adresse e-mail doit être validée via un code à usage unique pour éviter toute tentative de fraude.

Une fois la validation effectuée, Google génère un rapport récapitulant les fuites potentielles de vos données, vous permettant ainsi de prendre les dispositions requises, comme la modification de vos identifiants sur les sites concernés. Vous pouvez également activer des notifications pour être alerté automatiquement en cas de nouvelle cyberattaque impliquant vos données surveillées. Cette fonctionnalité est surtout utile, car elle vous permet de réagir rapidement et de limiter les conséquences d’une compromission.

L’un des avantages de l’utilisation de Google pour surveiller le Dark Web est que la plateforme intègre des outils avancés de détection des cybermenaces. Tirant ainsi parti de la puissance de ses algorithmes de recherche et de son expertise en intelligence artificielle. Ces outils assurent une surveillance proactive, en s’appuyant sur des bases de données actualisées et en évoluant constamment pour faire face aux nouvelles menaces. Par conséquent, l’utilisation de Google comme outil de surveillance de vos données peut constituer une première ligne de défense dans un environnement numérique de plus en plus complexe.

Cybersécurité Dark Web

Détecter les fuites de données avec des logiciels spécialisés

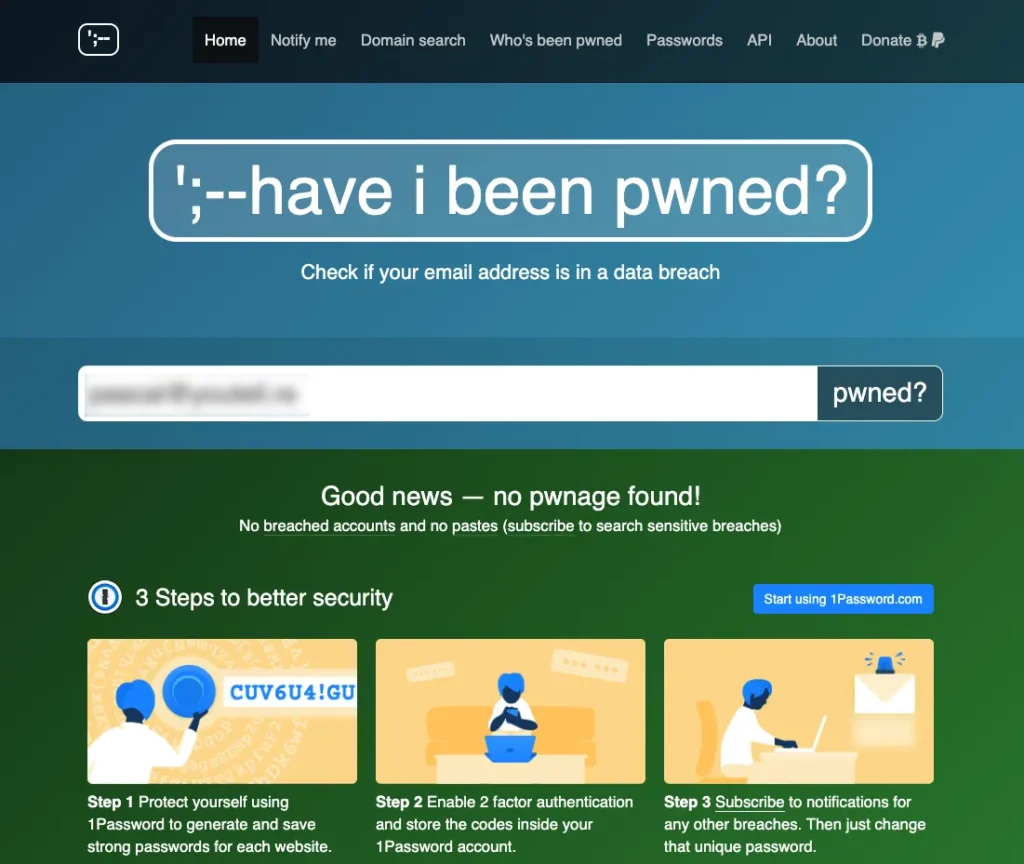

Certains logiciels en ligne se spécialisent dans la surveillance des données piratées. Parmi eux, « Have I Been Pwned » est une plateforme gratuite qui permet de vérifier si vos informations personnelles ont été compromises à partir d’une adresse e-mail précisée. Ce service est très utile, car il agrège des millions de données provenant de diverses fuites de sécurité, offrant ainsi une vue d’ensemble rapide de la situation. En entrant simplement votre adresse e-mail, vous pouvez instantanément vérifier si vos données ont été exposées.

De plus, certains services VPN proposent des fonctionnalités avancées pour détecter les fuites sur le Dark Web. Par exemple, NordVPN propose à ses abonnés de surveiller les bases de données pirates afin de détecter toute compromission. Ces services VPN, en plus d’assurer la protection de votre connexion internet par le chiffrement, ajoutent une couche supplémentaire de sécurité en surveillant les réseaux souterrains du Dark Web. Cela permet de détecter des compromissions liées non seulement aux e-mails, mais également aux identifiants de connexion et même aux informations bancaires.

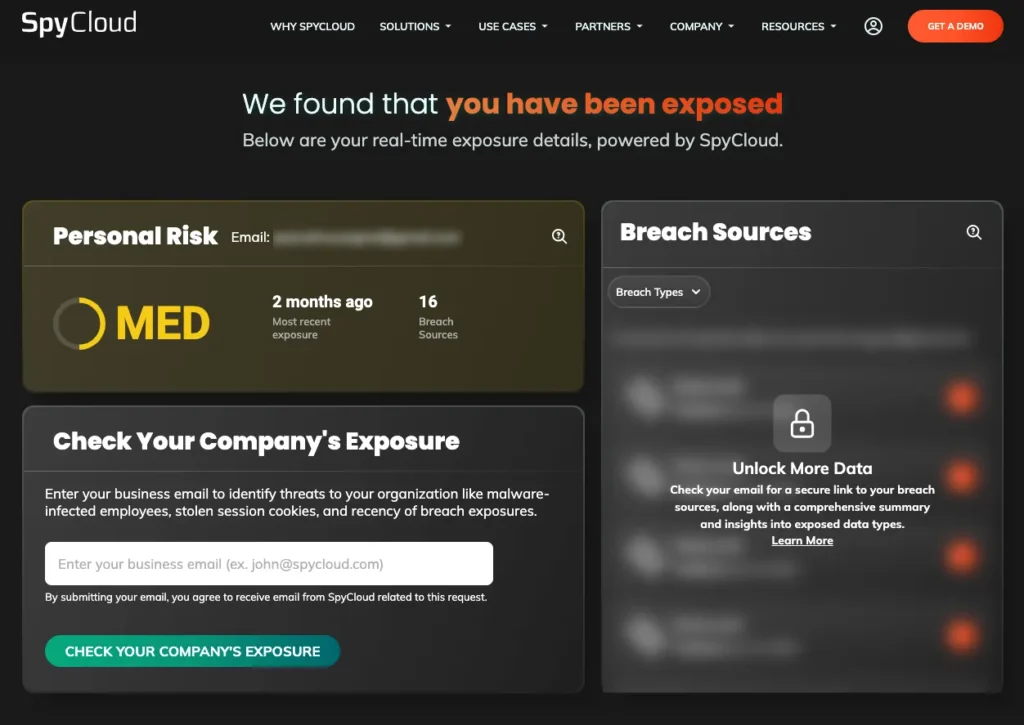

D’autres logiciels, comme SpyCloud, offrent des services de surveillance encore plus approfondis et sont souvent utilisés par des entreprises soucieuses de protéger les données de leurs employés et de leurs clients. Ces solutions vont au-delà de la simple détection et proposent des méthodes pour restaurer la sécurité des comptes compromis. En tant qu’utilisateur, l’accès à ces outils peut être un atout supplémentaire pour garantir la sécurité de vos informations.

Que faire en cas de fuite de données avérée ?

Bien que certaines plateformes communiquent ouvertement lorsqu’une cyberattaque est détectée, ce n’est cependant pas toujours le cas. C’est pourquoi il est crucial de surveiller le Dark Web grâce à des outils comme Google ou des logiciels spécialisés. Une des pratiques les plus recommandées en cybersécurité est d’utiliser un mot de passe unique pour chaque site. Ainsi, en cas de fuite, les cybercriminels ne pourront accéder qu’à un seul compte. Grâce aux logiciels de surveillance, vous serez informé rapidement et pourrez modifier vos identifiants sans délai.

Si vous êtes averti d’une fuite, il est important de réagir immédiatement. Commencez par changer le mot de passe de votre compte compromis, en choisissant un mot de passe fort et unique. Si le mot de passe en question était utilisé sur d’autres plateformes, assurez-vous de modifier ces identifiants également. Pour renforcer votre sécurité, activez l’authentification à deux facteurs (2FA) sur tous les comptes critiques. L’authentification à deux facteurs ajoute une étape supplémentaire à la connexion, rendant l’accès beaucoup plus difficile pour les cybercriminels, même s’ils disposent de votre mot de passe.

Malheureusement, de nombreux internautes utilisent encore le même mot de passe sur plusieurs sites, souvent par crainte de ne pas se souvenir de tous leurs identifiants. Pour répondre à ce problème, des gestionnaires de mots de passe tels que Dashlane, Proton Pass et NordPass sont de bons choix. Ces outils enregistrent vos identifiants de connexion de manière sécurisée (grâce au chiffrement) et permettent à l’utilisateur de ne retenir qu’un seul mot de passe principal. En plus de la sécurité apportée par le chiffrement, ces gestionnaires offrent la commodité de générer automatiquement des mots de passe forts pour chaque compte, réduisant ainsi le risque lié à l’utilisation de mots de passe faibles ou répétitifs.

En outre, il peut être utile d’effectuer régulièrement des audits de sécurité personnelle. Ces audits consistent à examiner vos habitudes en ligne, à vérifier les comptes inactifs et à désactiver ceux que vous n’utilisez plus. Les comptes inactifs peuvent présenter un risque, car ils peuvent être plus facilement ciblés par des cybercriminels. Enfin, pensez à sensibiliser vos proches aux bonnes pratiques de cybersécurité, parce qu’une faiblesse dans votre environnement personnel pourrait également avoir des répercussions sur votre propre sécurité.

Conclusion

Cybersécurité Dark Web :

Pour aller plus loin dans la protection de vos données et mieux vous préparer face aux cybermenaces, pensez à contacter les équipes de YOUTELL pour une solution de cybersécurité adaptée à vos besoins. Pour obtenir une certification et mettre en place une cyberdéfense efficace, contactez Cyberesponse pour vous labelliser et assurer une conformité optimale. La cybersécurité est un enjeu collectif, et s’entourer de professionnels qualifiés vous permet de rester protégé face à des menaces toujours plus sophistiquées.